I en digital tidsalder, hvor information deles lynhurtigt, og online-interaktioner fylder mere og mere, er skærmbilleder blevet et almindeligt redskab til at dokumentere samtaler, transaktioner, fejlkoder eller næsten hvad som helst. Men med den stigende lethed, hvormed digitale billeder kan manipuleres – ofte med gratis tilgængelige værktøjer online – er det blevet utroligt nemt at forfalske et skærmbillede. Dette har desværre banet vejen for flere overbevisende svindlere og spredning af misinformation end nogensinde før. Derfor er det på tide, at vi opgraderer vores evner til at opdage manipulation. I denne artikel vil vi guide dig igennem flere effektive metoder til at spotte et falsk skærmbillede og beskytte dig selv mod bedrag.

Fotografi og digital billedbehandling er tæt forbundne discipliner. Ligesom man i årtier har kunnet manipulere fotografier i mørkekammeret eller med digital redigering, kan skærmbilleder – der jo i bund og grund er digitale billeder af en skærms indhold – også let ændres. Forståelsen af, hvordan digitale billeder er opbygget af pixels, og hvordan redigeringssoftware påvirker disse pixels, er nøglen til at opdage forfalskninger. Vi vil se på både simple, visuelle tjek og mere tekniske analyser, der kan hjælpe dig med at afgøre et skærmbilledes ægthed.

- Hvorfor er det vigtigt at kunne spotte et falsk skærmbillede?

- Vær på vagt over for skærmbilleder fra computere

- Skærmbilleder fra telefoner: En anden sag

- Avancerede analyseværktøjer: Forensic billedanalyse

- Kan du se forskellen? Et eksempel fra praksis

- Konklusion

- Sammenligning af metoder

- Ofte Stillede Spørgsmål om falske skærmbilleder

Hvorfor er det vigtigt at kunne spotte et falsk skærmbillede?

Risikoen ved falske skærmbilleder strækker sig over mange områder. Det kan være i forbindelse med onlinehandel, hvor svindlere forfalsker kvitteringer eller bankoverførsler. Det kan være i sociale medier, hvor falske samtaler eller notifikationer bruges til at skabe drama eller sprede falske nyheder. Det kan endda være i mere alvorlige situationer, hvor forfalskede beviser bruges til at manipulere eller bedrage. At kunne genkende tegnene på manipulation er derfor ikke kun en teknisk færdighed; det er en vigtig form for digital selvforsvar i den moderne verden.

Vær på vagt over for skærmbilleder fra computere

Som udgangspunkt bør man være særligt mistænksom over for skærmbilleder taget inde i en desktop-webbrowser. Browsere som Chrome, Firefox og mange andre giver brugerne mulighed for at redigere koden på selve websiden. Med minimal indsats kan man ændre stort set ethvert element på en webside, før man tager et skærmbillede. Dette gøres typisk ved hjælp af funktionen kaldet Inspektér Element (Inspect Element). Du kan normalt åbne denne funktion ved at højreklikke et vilkårligt sted på en webside og vælge 'Inspektér' eller 'Inspektér Element' fra menuen, der popper op.

Funktionen Inspektér Element viser HTML, CSS og JavaScript-koden, der udgør websiden. Ved at redigere denne kode kan man skabe en perfekt overbevisende forfalskning. Du behøver ikke engang at være en erfaren koder for at lave små ændringer her og der. For eksempel kan du markere enhver tekst på siden, højreklikke på den i 'Inspektér Element'-vinduet og vælge 'Rediger som HTML' for derefter at erstatte teksten med noget andet. Disse ændringer er kun midlertidige på din egen skærm – websiden vender tilbage til originalen, når du genindlæser siden – men de er mere end tilstrækkelige til at tage et overbevisende skærmbillede eller til skærmdeling.

Hvis du absolut skal stole på et sådant skærmbillede fra en ukendt person, ville jeg bede vedkommende om at optage en video, hvor de genindlæser websiden for at bekræfte dens ægthed. Vær dog opmærksom på, at selv dette ikke er helt idiotsikkert, da mere avancerede manipulationer kan involvere video-redigering.

Skærmbilleder fra telefoner: En anden sag

Skærmbilleder fra telefoner er ofte anderledes. I de fleste tilfælde er der afslørende tegn uden at blive alt for teknisk. Man kan dog sagtens blive mere teknisk med billedanalyse-værktøjer, som vi vil se på senere. Disse værktøjer er en stor hjælp. Men at spotte falske telefonskærmbilleder (som vi i øvrigt oftere støder på end desktop-skærmbilleder) er ikke altid en eksakt videnskab. Desværre kan det i nogle tilfælde være umuligt at opdage forfalskningen, hvis en forfalsker er motiveret og dygtig nok. I modsætning til kamerabilleder udgør skærmbilleder af telefonskærme simpelthen ikke en stor teknisk udfordring for nogen, der kender grundlæggende billedbehandling.

Når det er sagt, er her de afslørende tegn, som vi nævnte tidligere, og som du kan kigge efter i telefonskærmbilleder.

Visuelle tegn at kigge efter

Disse metoder kræver kun et skarpt øje og evnen til at zoome ind på billedet. De er ofte de første skridt i at vurdere et skærmbilledes ægthed.

Søg efter pixel-inkonsekvenser

Hvis en forfalsker f.eks. forfalsker en digital kvittering eller en bankoverførsel, vil de sandsynligvis kopiere og indsætte elementer af billedet – f.eks. ændre et beløb eller en dato. Dette kan skabe små pletter af pixels, der ikke passer perfekt sammen med resten af billedet. I dette tilfælde skal du være særligt opmærksom på to ting: beløb og datoer. Zoom ind på billedet og led efter subtile inkonsekvenser. Du kan finde områder, der er en smule ude af fokus eller unaturligt skarpe sammenlignet med resten af billedet. Det originale skærmbillede vil have den samme opløsning og skarphed overalt. Unaturlige farveovergange eller subtile forskydninger i skyggerne kan også afsløre en forfalskning. Når tekst eller tal indsættes, kan de have en anden pixelsammensætning end den omgivende baggrund, hvilket kan ses ved høj forstørrelse.

Skrifttype og mellemrum kan afsløre

Ikke alle kan identificere en skrifttype ved synet. Selv dygtige grafiske designere kan have svært ved at finde den præcise skrifttype, der er brugt i et skærmbillede. Telefonapps bruger sjældent standard skrifttyper som Arial, Times New Roman eller andre almindelige skrifttyper. Når en forfalsker ikke kan finde den præcise match, kan de redigere teksten med en skrifttype, der ligner, men som ikke er helt den samme.

Ligesom skrifttypen vil de have svært ved at finde den korrekte størrelse og det korrekte mellemrum (kerning og leading) for den indsatte tekst. Det er svært at ramme plet, når man gætter eller bruger trial-and-error. Se efter forskelle i bogstavernes form, tykkelse, afstand mellem bogstaver og ord, samt afstanden mellem linjer. Selv små afvigelser kan være et tegn på manipulation.

Elementer der ikke hører hjemme

De fleste telefonapps, vi bruger, opdateres ofte, og deres interface ændrer sig på subtile (sjældent store) måder hele tiden. En forfalsker kan have blandet elementer fra forskellige versioner af den samme app, og du kan spotte disse fejl, hvis du er bekendt med appens interface. Måske er et ikon flyttet, en knap har en anden farve, eller et layout er ændret. Hvis et skærmbillede viser en blanding af gamle og nye designelementer fra en app, er det et stærkt tegn på, at det er blevet manipuleret.

Tekniske metoder til afsløring

Disse metoder kræver brug af online værktøjer eller analyse af filens egenskaber. De giver et dybere indblik i billedets historie.

Brug omvendt billedsøgning

Lad os blive lidt mere tekniske nu. Forfalskeren kunne have downloadet det originale skærmbillede fra internettet og modificeret det senere. Derfor er det altid en god idé at køre en hurtig omvendt billedsøgning. Send det mistænkte skærmbillede igennem både TinEye og Google Images (eller andre omvendte billedsøgemaskiner). Hvis billedet dukker op i andre sammenhænge, især i en anden form eller med et andet indhold i de mistænkte områder, har du sandsynligvis fundet kilden til forfalskningen. Dette er især nyttigt for at afsløre, om et skærmbillede er et generisk billede, der er blevet genbrugt og ændret.

Læs metadata

Metadata er som et digitalt ID for en billedfil. Det indeholder informationer som f.eks. hvornår billedet blev taget, og på hvilken enhed. Telefonskærmbilleder inkluderer ofte telefonens navn i metadataen. Hvis nogen har Photoshop'et det skærmbillede, før de sendte det til dig, ville denne metadata typisk være fjernet eller ændret til at afspejle billedbehandlingssoftwaren. Du kan tjekke en fils metadata ved at højreklikke på filen og vælge 'Egenskaber' (Properties) fra menuen. Se efter fanen 'Detaljer' (Details) for at se metadata-detaljerne.

Vær dog opmærksom på, at mange beskedapps (som WhatsApp, Messenger osv.) også fjerner metadata fra billeder, når de sendes. Så selvom enhedens navn ikke er i metadataen, betyder det ikke nødvendigvis, at billedet er falsk. Men hvis du finder afsenderens enhedsnavn intakt i metadataen, er det et positivt tegn på, at billedet sandsynligvis er originalt og ikke har været igennem et redigeringsprogram, der stripper metadata.

Avancerede analyseværktøjer: Forensic billedanalyse

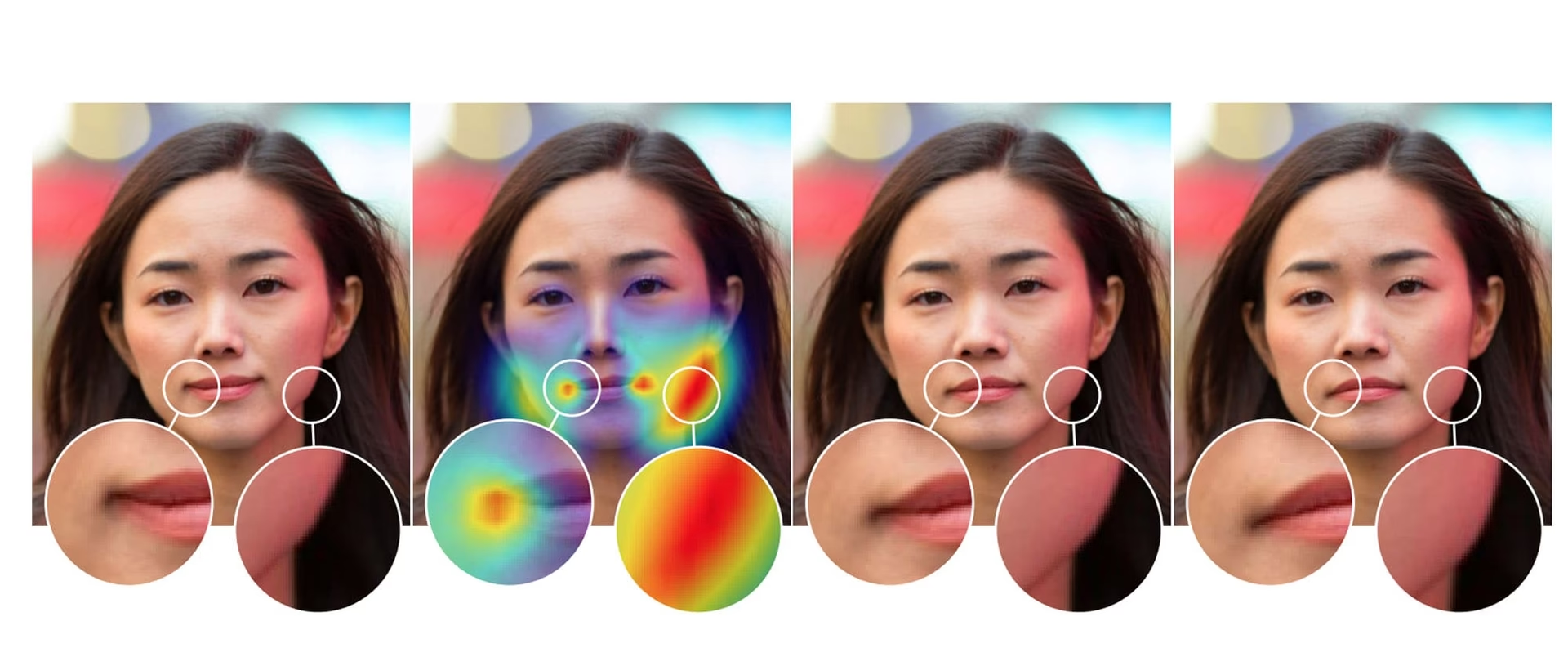

Dette er så teknisk og videnskabeligt, som du kan blive, når det kommer til at spotte billedforfalskning. Jeg anbefaler web-appen Forensically. Det er en gratis web-app, der kan analysere ethvert billede i dybden og skabe 'heatmaps' af områder, der er blevet redigeret. Det er nemt at lære og nemt at bruge, selv uden forudgående kendskab til billedanalyse.

Sådan bruger du Forensically

Lad os se på, hvordan du kan bruge Forensically til at analysere et skærmbillede. App'en tilbyder forskellige analysemetoder, der hver især kan afsløre forskellige typer af manipulation.

Error Level Analysis (ELA): Dette værktøj fremhæver områder i et billede, der har forskellige kompressionsniveauer. Når dele af et billede kopieres og indsættes fra forskellige kilder, eller når et billede gemmes gentagne gange efter redigering, ændres kompressionsniveauerne i de redigerede områder. ELA viser disse områder som værende lysere eller med en anden farveglød end resten af billedet. Falske elementer vil næsten altid lyse op på denne måde. Tænk på eksemplet med UFO'en, der svæver over byen (et standardeksempel i Forensically). Ved at køre ELA på billedet, vil UFO'en og dens skygge lyse kraftigt op, hvilket indikerer, at de er fremmede elementer i billedet.

Clone Detection: Dette værktøj kan finde identiske eller næsten identiske pixel-områder i billedet. Forfalskere kopierer og indsætter ofte elementer inden for det samme billede for at skjule noget, duplikere noget eller udfylde et område. Klondetektering viser disse duplikerede områder, ofte med farvede markeringer. Hvis du ser ensartede mønstre eller objekter, der gentages på unaturlige steder, er klondetektering et godt værktøj til at bekræfte din mistanke. I et eksempel med en manipuleret kvittering kan klondetektering afsløre, at et ciffer eller et symbol er blevet kopieret fra et andet sted i billedet.

Level Sweep: Dette værktøj manipulerer billedets lysstyrke og kontrast for at gøre kanterne af indsatte elementer mere synlige. Ved at 'feje' gennem niveauerne kan du ofte se en tydelig overgang eller en 'søm' der, hvor nyt indhold er blevet indsat. Du kan derefter føre musen hen over kanterne for at finde det generelle område, der er blevet manipuleret.

Principal Component Analysis (PCA): Dette er en mere avanceret metode, der analyserer mønstre i billedets farvekanaler. Manipulationer, især dem der involverer at ændre tekst eller små detaljer, kan efterlade subtile mønstre eller 'støj', der ikke er synlige for det blotte øje. PCA kan fremhæve disse mønstre. I et eksempel, hvor et beløb på en kvittering er ændret, kan PCA vise 'støj' eller uregelmæssigheder præcist i området omkring de ændrede cifre, mens resten af teksten fremstår ensartet.

Thumbnail Analysis: Nogle billedfiler gemmer en miniature (thumbnail) af den originale version af billedet, før eventuelle redigeringer blev foretaget. Dette værktøj kan forsøge at udtrække denne miniature. Hvis værktøjet finder en miniature, og den viser et andet indhold end det fulde billede, har du det ultimative bevis på manipulation.

Kan du se forskellen? Et eksempel fra praksis

Lad os tage et eksempel fra virkeligheden, som det nævnes i kildeteksten, med en manipuleret digital kvittering. Du modtager et skærmbillede af en kvittering for en online betaling. Det første, du gør, er at kigge visuelt på det. Du fokuserer på beløbet og datoen. Du bemærker, at beløbet 'ser forkert ud'. Du zoomer ind. Du lægger mærke til, at skrifttypen for beløbet ikke helt matcher resten af teksten på kvitteringen, og størrelsen virker også en smule anderledes eller forkert placeret i forhold til valutasymbolet. Der er subtile inkonsekvenser i skarpheden eller farven i området omkring beløbet.

Derefter kører du en omvendt billedsøgning. Intet dukker op, hvilket i sig selv ikke beviser noget, men det udelukker, at billedet er kopieret direkte fra en kendt kilde. Du tjekker metadata. Den er tom, hvilket øger din mistanke, da et originalt skærmbillede fra en telefon typisk ville indeholde enhedsinformation, medmindre det er sendt via en app, der fjerner metadata.

Nu tager du skærmbilledet ind i Forensically. Du starter med Klondetektering. Værktøjet viser 'hot zones' – områder der er kopieret. Du ser, at et ciffer i beløbet eller et symbol er blevet klonet fra et andet sted på kvitteringen. Den originale kvittering (hvis du havde den til sammenligning) ville ikke have disse markeringer. Du prøver også Principal Component Analysis. Analysen viser uregelmæssigheder i tekstmønsteret præcis i området omkring det mistænkte beløb. Teksten i dette område skiller sig skarpt ud mod resten af teksten på grund af disse uregelmæssigheder, hvilket bekræfter, at beløbet er blevet ændret.

Konklusion

Du kan anvende de analysemetoder, du har lært her, på stort set ethvert digitalt billede, ikke kun skærmbilleder. Der er ingen definitive garantier – som nævnt kan en meget dygtig forfalsker potentielt skabe en manipulation, der er svær at opdage selv med disse værktøjer. Men ved at kombinere visuelle inspektioner med tekniske værktøjer som omvendt billedsøgning, metadata-analyse og online retsmedicinske analyseværktøjer som Forensically, øger du markant dine chancer for at verificere ægtheden af følsomme skærmbilleder og beskytte dig mod bedrag. At udvikle et kritisk øje og kende til disse metoder er en uvurderlig færdighed i den digitale tidsalder.

Sammenligning af metoder

| Metode | Fordele | Ulemper | Anvendelsesområde |

|---|---|---|---|

| Visuel inspektion (pixels, skrift, layout) | Nem at bruge, kræver ingen værktøjer. Hurtig første vurdering. | Kræver et trænet øje. Kan være svær at opdage subtile ændringer. Ikke altid pålidelig. | Alle typer skærmbilleder, især telefoner. God til at spotte grove fejl. |

| Omvendt billedsøgning | Nem at bruge, online værktøjer er gratis. God til at finde kilder. | Afslører kun, om billedet eksisterer andetsteds, ikke nødvendigvis om det er redigeret. | Alle billeder. Nyttig for at tjekke, om et billede er genbrugt eller stammer fra en anden kontekst. |

| Metadata-analyse | Giver objektiv information om billedets historie (hvis intakt). | Metadata fjernes ofte af apps eller redigeringsprogrammer. Ikke altid tilgængeligt. | Alle billeder. Bedst, hvis billedet er sendt direkte uden mellemliggende apps. |

| Retsmedicinske værktøjer (f.eks. Forensically) | Meget effektiv til at afsløre manipulationer på pixel-niveau. Giver visuelle beviser (heatmaps). | Kræver lidt indlæring. Ikke 100% idiotsikkert mod alle manipulationer. Resultater kan kræve fortolkning. | Alle digitale billeder. Bedst til dybdegående analyse af mistænkte områder. |

Ofte Stillede Spørgsmål om falske skærmbilleder

-

Er det sværere at forfalske skærmbilleder fra telefoner end fra computere?

Ja, i nogle henseender. Computere har værktøjer som 'Inspektér Element', der gør det utroligt nemt at ændre websideindhold midlertidigt før et skærmbillede. Selve operativsystemet på telefoner er generelt mindre åbent for denne type hurtig, systemomfattende manipulation. Dog er det stadig relativt nemt at redigere et telefonskærmbillede med billedredigeringsapps bagefter.

-

Kan selv meget dygtige forfalskninger afsløres med disse metoder?

Det er muligt, men ikke garanteret. En ekstremt dygtig forfalsker, der bruger avancerede teknikker og værktøjer, kan potentielt skabe et skærmbillede, der er meget svært at skelne fra et ægte, selv med retsmedicinske værktøjer. Disse værktøjer øger dog dine chancer markant for at finde spor af manipulation.

-

Hvad hvis metadata er fjernet af en beskedapp? Betyder det, at billedet er falsk?

Nej, ikke nødvendigvis. Mange apps fjerner automatisk metadata for at beskytte privatlivet eller reducere filstørrelsen. Manglen på metadata er i sig selv ikke et bevis på forfalskning, men det fjerner en potentiel kilde til bekræftelse af ægthed og øger behovet for at bruge andre analysemetoder.

-

Er Forensically-webappen sikker at bruge?

Forensically er et velkendt og respekteret værktøj inden for digital billedanalyse. Da det er en web-app, uploader du dit billede til deres servere for analyse. Du bør altid udvise forsigtighed med at uploade følsomme eller private billeder til onlineværktøjer. Til analyse af mistænkelige skærmbilleder, der potentielt er falske (og dermed måske ikke indeholder ægte privat information alligevel), anses risikoen generelt for at være lav, men det er vigtigt at være opmærksom på, hvad du uploader.

-

Findes der andre værktøjer til billedanalyse?

Ja, der findes mange andre værktøjer, både gratis og professionelle. Nogle er desktop-baserede programmer, mens andre er onlineværktøjer. Søg efter 'image forensic tools' eller 'digital image analysis software'. Forensically er et godt udgangspunkt, da det er gratis og relativt nemt at komme i gang med.

Hvis du vil læse andre artikler, der ligner Spot Falske Skærmbilleder: En Guide, kan du besøge kategorien Fotografi.